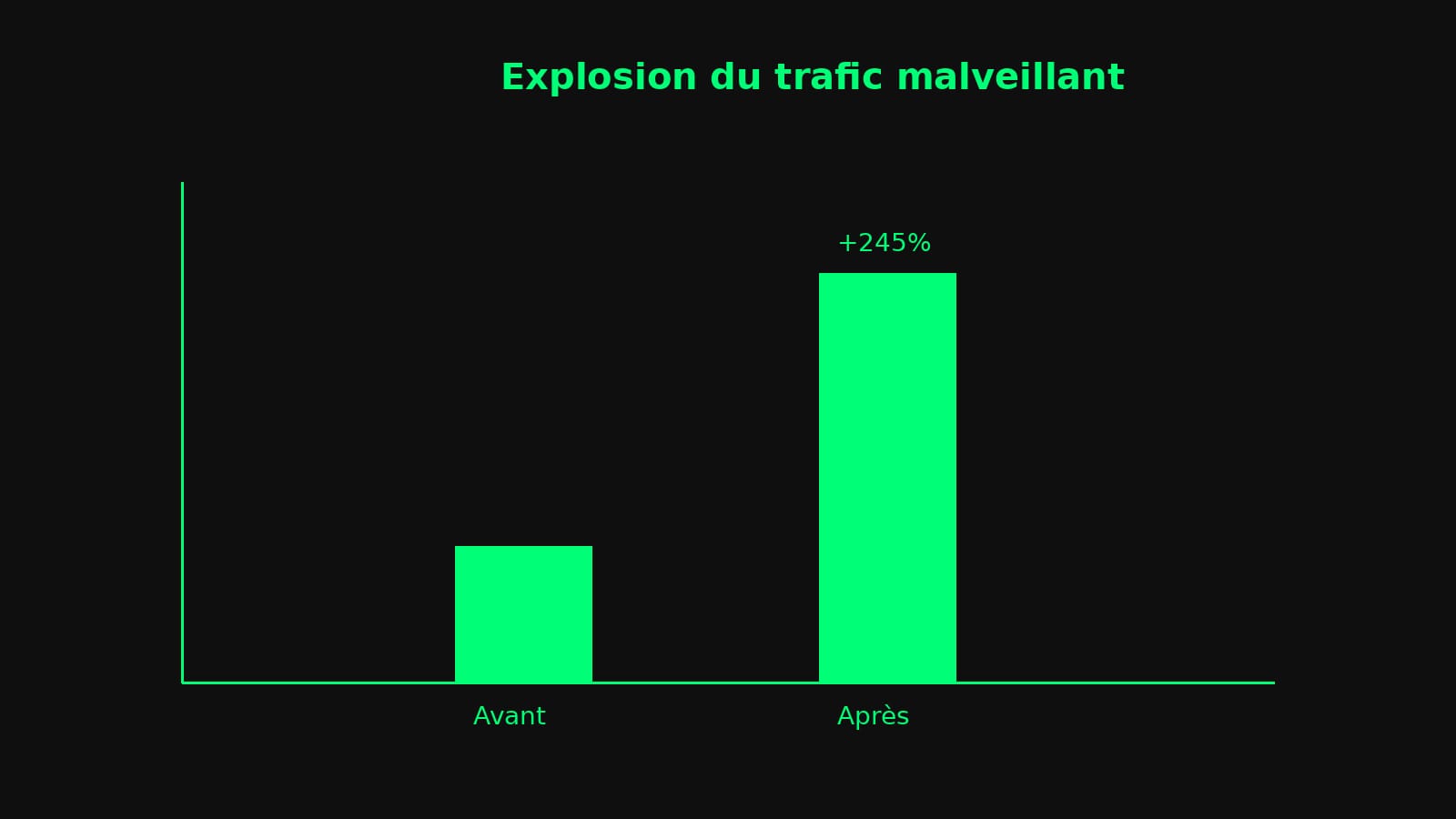

+245 % d’attaques : la guerre en Iran fait basculer le monde dans la cyber-guérilla

Derrière le conflit iranien se déploie une autre guerre, invisible mais massive : une vague de cyberattaques qui révèle les fragilités des infrastructures numériques mondiales.

Depuis les premières frappes militaires, à la fin de février, un véritable raz-de-marée de cyberattaques a submergé les défenses informatiques à l’échelle mondiale.

Un grand fournisseur de réseau de diffusion observe une multiplication par 3,5 du « trafic malveillant », toutes catégories confondues : reconnaissances automatisées, scans d’infrastructures, phishing ou encore phases préparatoires à des attaques DDoS. [1, 2]

Sections principales :

- Le théâtre fantôme : hackers, États et marionnettes numériques

- Les points de rupture : là où le système peut céder

- Défendre sans règles : entreprises en première ligne, États à la traîne

- Reprendre le contrôle

Le pic d’activité coïncide nettement avec le « day 1 » du conflit iranien[1], ce qui suggère un lien direct. Les activités exploratoires — scans et reconnaissance — ont bondi de 50 % à 70 %[6], signe que des centaines de serveurs et d’objets connectés (IoT) ont été passés au crible par les attaquants.

Selon un expert, ce contexte géopolitique a agi « comme un catalyseur : plus de 70 groupes hacktivistes, dont des collectifs pro-russes, ont redirigé leurs actions vers des cibles alignées avec les États-Unis ou Israël ». [7]

Cette mobilisation dépasse largement le seul cadre iranien. Elle illustre un « effet d’entraînement » : les représailles ne se cantonnent plus au champ de bataille, mais visent désormais la chaîne d’approvisionnement numérique mondiale et les infrastructures critiques des pays alliés. [8]

Le théâtre fantôme : hackers, États et marionnettes numériques

Cette offensive n’est pas le fait d’une entité unique, mais celui d’un écosystème hybride opérant dans l’ombre. Des groupes de hackers « idéologiques » revendiquent des actions au nom de l’Iran ou de l’islam — Handala Hack, FAD Team, Evil Markhors, Dark Storm Team — et assument vols de données ou sabotages.

✊ Posthumain n’existe que grâce aux abonnements.

Aucun algorithme. Aucune pub.

❤️ Soutenez-nous aujourd’hui et accédez immédiatement à tous les articles Premium.

Nombre d’entre eux entretiennent des liens troubles avec des services étatiques ; certains se présentent même comme des « proxies » officiels, autrement dit comme des relais du renseignement iranien. Handala Hack, par exemple, a revendiqué la récente attaque destructrice contre Stryker. [9]

D’autres collectifs se réclament de la cause palestinienne, tandis qu’un courant pro-russe — NoName057(16), Russian Legion, Cardinal — s’est également mobilisé, lançant des attaques DDoS et des campagnes massives de phishing contre Israël. [10, 7]

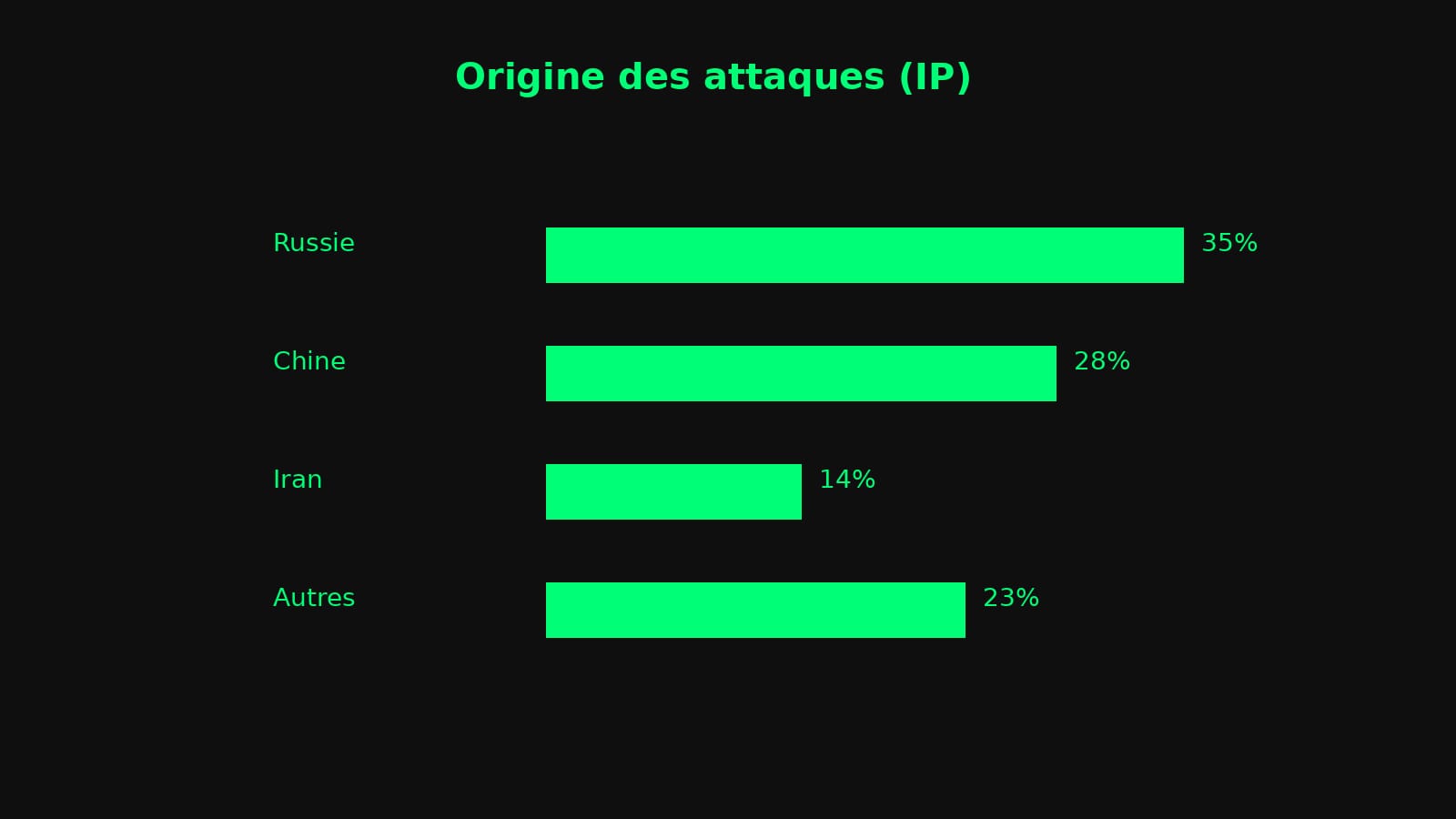

Dans les faits, les attaquants s’appuient sur des infrastructures tierces afin de masquer leur origine. Ainsi, seuls environ 14 % du trafic malveillant détecté proviennent de blocs IP iraniens, contre 35 % pour la Russie et 28 % pour la Chine. [11]

Ces pays servent de relais au moyen de réseaux de serveurs compromis et d’appareils infectés. En exploitant botnets et proxys, les hacktivistes brouillent l’origine de leurs attaques.

Comme le souligne un analyste, « la Russie et la Chine profitent de la crise pour cartographier en profondeur les réseaux occidentaux tout en restant hors des radars, en laissant ces activités se déployer depuis leur territoire ». [11]

En définitive, la guerre se virtualise : les frontières physiques ne constituent plus un obstacle aux cybercombats.

Les points de rupture : là où le système peut céder

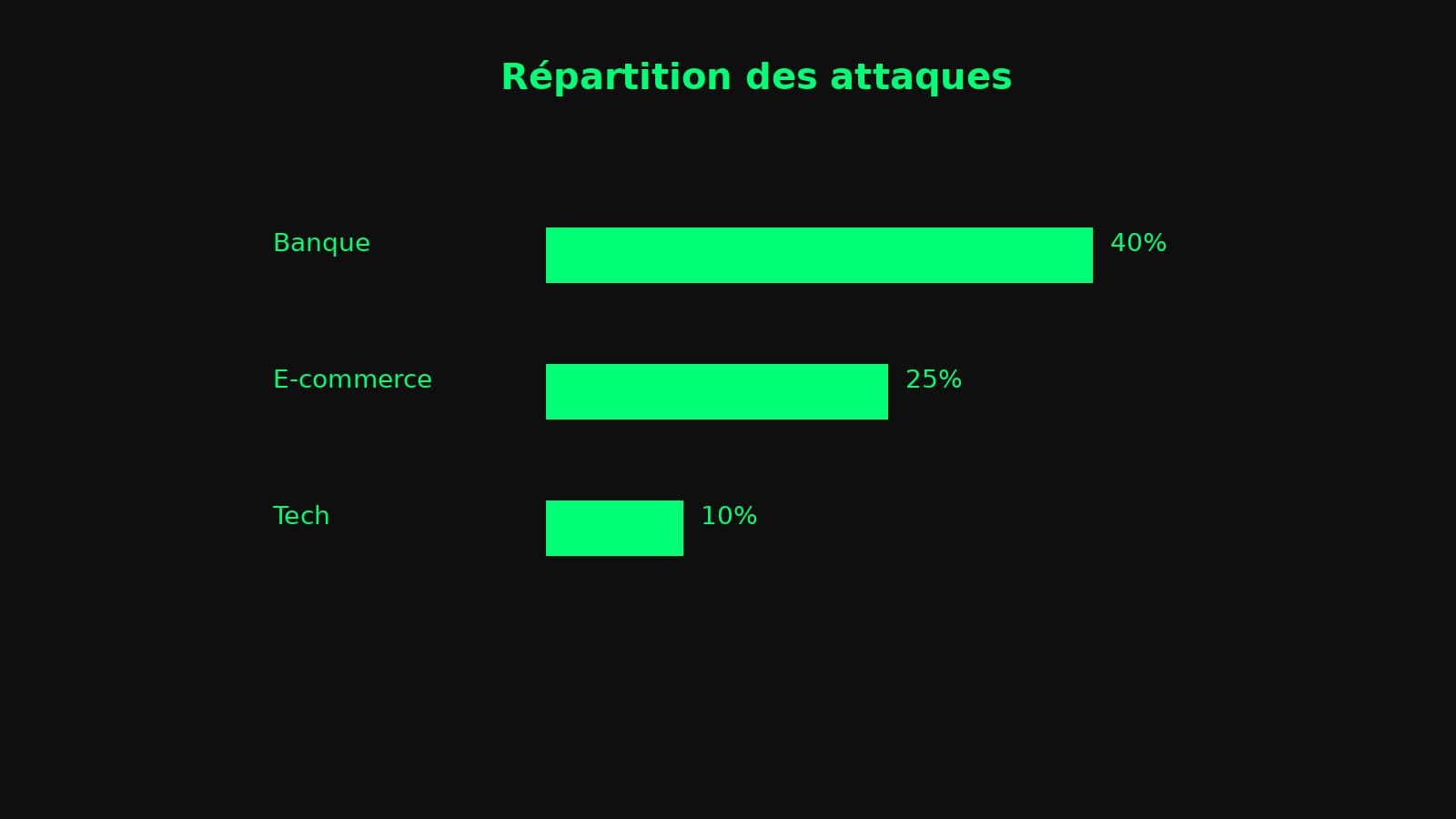

Si les attaques sont diffuses, certains secteurs apparaissent particulièrement exposés. Les données d’Akamai montrent que les banques et les fintech concentrent à elles seules 40 % du trafic malveillant. [4] Ces institutions constituent des cibles privilégiées : toute perturbation financière peut avoir des répercussions immédiates sur la société.

Le commerce en ligne (25 %) et les plateformes de divertissement numérique — jeux, streaming — suivent. À eux trois, ces secteurs concentrent près de 80 % de l’activité hostile. [4]

Mais les attaques ne s’arrêtent pas aux couches visibles de l’économie. Elles s’étendent aux infrastructures civiles profondes. Les systèmes OT/SCADA — essentiels à l’industrie, à l’énergie ou aux transports — sont également visés.

Stop. ✋ – Voici un article Premium que vous risquez fortement d'apprécier :

On reprend. 👇

n mars, des chercheurs ont révélé qu’un groupe nommé « Cyber Av3ngers » avait procédé à un scan massif d’automates industriels Rockwell à l’échelle mondiale[12], faisant craindre de futures intrusions.

Le secteur de la santé illustre concrètement ces risques. Le 11 mars, le fabricant américain Stryker a été frappé par un malware destructeur, ou wiper, attribué à Handala, paralysant ses lignes de production et d’expédition. [9]

L’attaque a entraîné l’effacement de téraoctets de données et des perturbations majeures dans la chaîne logistique, au point que certains hôpitaux ont dû reporter des opérations faute de matériel disponible. [13]

Cet épisode montre comment une vulnérabilité apparemment technique — ici liée à la gestion à distance via Intune — peut produire des effets très concrets sur les infrastructures civiles.

Défendre sans règles : entreprises en première ligne, États à la traîne

Face à ces menaces, les entreprises renforcent leurs dispositifs. Authentification multifactorielle (MFA), limitation stricte des droits d’accès — selon le principe du moindre privilège — et segmentation accrue des réseaux critiques figurent parmi les mesures prioritaires. [14]

Les experts recommandent également de filtrer en amont le trafic provenant de zones à risque, lorsque cela n’affecte pas l’activité. [15] Certaines entreprises, comme Akamai, préconisent des pare-feu géociblés : « si votre service n’a pas d’utilisateurs légitimes dans une région donnée, bloquez-la », résument-elles. [15]

La coopération entre acteurs publics et privés s’est intensifiée. L’attaque contre Stryker en offre une illustration : l’entreprise a immédiatement mobilisé les autorités — FBI, CISA, National Cyber Director — ainsi que des experts privés pour contenir l’incident.

Les autorités ont saisi des domaines utilisés pour la fuite de données[9] et diffusé des recommandations de sécurité pour les systèmes industriels ciblés. [16]

Ces réponses techniques se heurtent toutefois à un vide juridique international. Aucun traité global n’interdit explicitement ces offensives hybrides. Le Manuel de Tallinn, référence en matière de droit de la cyberguerre, demeure non contraignant. [5]

Le principe de « due diligence » — selon lequel un État doit empêcher les attaques émanant de son territoire — reste largement théorique. En pratique, un pays n’est tenu d’agir que s’il a connaissance des attaques et les moyens de les stopper. [5]

Cette faiblesse laisse de facto certains territoires servir de bases arrière, sans véritable contrainte. Concrètement, des réseaux russes et chinois peuvent ainsi opérer en zone grise. [5]

L’Union européenne dispose bien d’un régime de sanctions, prolongé jusqu’en 2028. [17] Mais celui-ci ne vise qu’un nombre limité d’individus ou d’entités — une vingtaine à ce jour — par des gels d’avoirs et des interdictions de visa. [17]

Dans les faits, les acteurs clés — fournisseurs de proxys, infrastructures soutenant les botnets — échappent encore largement aux mesures de rétorsion.

Reprendre le contrôle

Face à cette conflictualité diffuse, la réponse ne peut plus être seulement technique. Elle suppose de traiter la cybersécurité comme une question de souveraineté, de continuité économique et de protection des infrastructures civiles. Autrement dit : réduire les vulnérabilités, mieux coordonner les acteurs et imposer un coût réel aux agresseurs.

Renforcer l’hygiène numérique : généraliser l’authentification multifactorielle et appliquer strictement le principe du moindre privilège. [14] Intensifier les audits de sécurité et les tests de pénétration, notamment sur les réseaux industriels critiques.

Bloquer les trafics à risque : mettre en place des filtrages géographiques ou sectoriels — par exemple en restreignant les connexions externes vers les systèmes financiers ou logistiques depuis les zones de conflit. [15] Surveiller en continu les flux afin de détecter les signaux faibles : pics de scans, campagnes de phishing ciblées.

Renforcer la coopération : fluidifier les échanges entre CERT nationaux, agences de renseignement et acteurs privés. Développer des procédures communes de réponse rapide, ou playbooks, afin de contenir efficacement les attaques.

Exiger la responsabilité des États hébergeurs : instaurer, au niveau international — ONU, alliances —, une obligation contraignante pour les États d’empêcher les cyberattaques depuis leur territoire. Traduire ces principes en législations nationales effectives.

Élargir les sanctions : étendre les dispositifs existants — notamment européens[17] — aux entités fournissant les infrastructures techniques, comme les VPN ou le cloud, utilisées par les attaquants. Associer sanctions économiques et poursuites judiciaires transnationales afin de créer un véritable coût pour les cyber-agresseurs.

Sources principales :

- [1] [2] [6] [7] [8] [10] Malicious Traffic Surges 245% Amid Iran Conflict. | TechsNewsWorld (technewsworld.com)

- [4] [15] Bank Cyberattacks Jump 245% as US, Iran Tensions Boil Over, New Report Warns | TorNews (tornews.com)

- [5] Cyberattaques étatiques et responsabilité internationale : cadre juridique et défis contemporains | Actus Juridiques (avocat-besnard-mireille.fr)

- [9] [13] Stryker Cyberattack Has Impacted First Quarter Earnings. |Hipaa Journal (hipaajournal.com)

- [11] Geopolitical Conflict Driving 245% Surge in Malicious Traffic.|Secure World (secureworld.io)

- [12] [16] Threat Brief: Escalation of Cyber Risk Related to Iran (Updated April 17). | Unit 42 (unit42.paloaltonetworks.com)

- [14] Cyberattaque iranienne : FBI visé, Stryker paralysé.|Cyber Securité (cyber-securite.fr)

- [17] Cyberattaques: le Conseil proroge les sanctions et le cadre juridique. |Conseil de l'UE (consilium.europa.eu)