Pourquoi les cryptos doivent changer avant que les ordinateurs quantiques ne les cassent

Même sans machine capable aujourd’hui, la migration est déjà lancée – car le temps joue contre les blockchains.

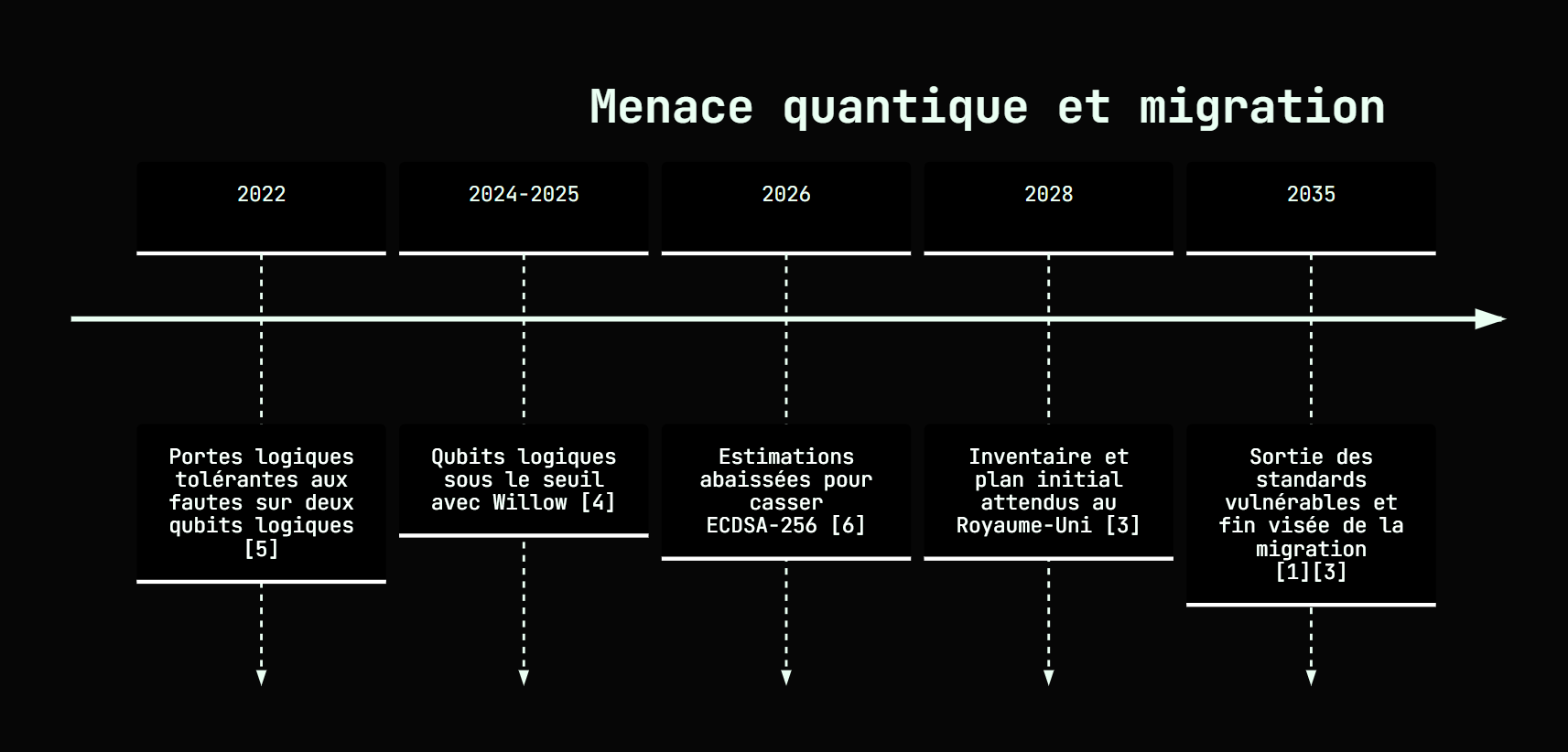

Le futur ne surgit pas en fanfare. Il s’infiltre. Et dans le cas des cryptomonnaies, il pose une question simple : combien de temps leurs protections tiendront-elles face aux ordinateurs quantiques ? La menace ne ressemble pas à une explosion, mais à une pression qui monte. Les institutions poussent déjà à migrer vers le post-quantique d’ici 2035. [1, 2, 3]

Ce calendrier mérite d’être pris au sérieux. Il ne constitue pas, pour autant, la preuve qu’un ordinateur quantique capable de vider des portefeuilles existe — ni même qu’une date soit connue. [3, 6]

Sections principales :

- Le calendrier fait plus de bruit que la science

- Des preuves, oui ; une machine à siphonner les chaînes, non

- Bitcoin et Ethereum n’ont pas la même peau

- Le slogan du « harvest now » se trompe de cible

- Le remède pèse sur la chaîne

- Ce qu’il faut faire, sans panique

Le calendrier fait plus de bruit que la science

Le NIST veut retirer des standards les algorithmes vulnérables d’ici 2035 ; le NCSC britannique fixe, lui, trois étapes : inventaire en 2028, migration prioritaire en 2031, achèvement en 2035 [1, 3]. CISA, avec la NSA et le NIST, demande dès maintenant des feuilles de route, des inventaires cryptographiques et des échanges avec les fournisseurs. [2]

Ces jalons relèvent d’une logique organisationnelle, non prophétique. Ils ne disent rien du jour où une chaîne cédera. Ils disent autre chose, de plus concret : transformer une infrastructure prendra bien plus de temps.

Des preuves, oui; une machine à siphonner les chaînes, non

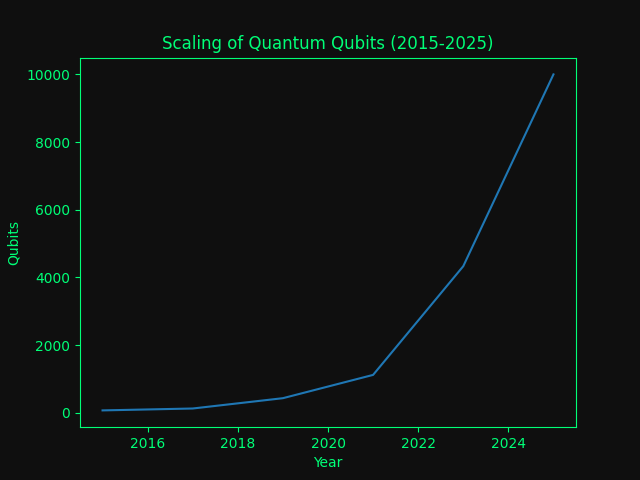

Le récit commode selon lequel « rien n’existe encore » ne tient déjà plus. En 2022, Nature a publié une démonstration d’un ensemble universel de portes logiques tolérantes aux fautes sur deux qubits logiques. [5]

✊ Posthumain n’existe que grâce aux abonnements.

Aucun algorithme. Aucune pub.

❤️ Soutenez-nous aujourd’hui et accédez immédiatement à tous les articles Premium.

En 2025, Google et ses collaborateurs ont montré, avec Willow, une mémoire logique sous le seuil d’erreur, jusqu’à un code de distance 7 sur 101 qubits physiques, avec une durée de vie plus de deux fois supérieure à celle de son meilleur qubit physique. [4]

Il existe donc des preuves de concept. Elles demeurent modestes, fragiles, et très éloignées d’une machine industrielle

Parallèlement, les estimations d’attaque se resserrent. En 2017, Roetteler et ses coauteurs montraient déjà que les courbes elliptiques étaient une cible plus facile que RSA, avec des coûts encore énormes. [12]

En 2026, un livre blanc signé notamment par Google Quantum AI, Justin Drake et Dan Boneh ramène l’attaque d’ECDSA‑256 à moins de 1 200 qubits logiques et 90 millions de portes Toffoli, ou moins de 1 450 qubits logiques et 70 millions de Toffoli. Sur certaines hypothèses matérielles superconductrices, cela reviendrait à moins de 500 000 qubits physiques. [6]

Stop. ✋ – Voici un article Premium que vous risquez fortement d'apprécier :

On reprend. 👇

Pour BLS12‑381, le même texte ne donne pas un chiffre aussi net, mais estime le surcoût « modeste » : autrement dit, les premières machines capables d’attaquer secp256k1 pourraient aussi menacer les clés BLS « au repos ». La science ne fixe pas de date. Elle réduit l’écart. [4]

Bitcoin et Ethereum n’ont pas la même peau

Toutes les chaînes ne sont pas exposées de la même manière. Dans Bitcoin, les anciens scripts P2PK affichent directement la clé publique sur la chaîne ; le livre blanc de 2026 chiffre à un peu plus de 1,7 million de BTC les fonds encore protégés de cette façon, et à environ 6,7 millions de BTC l’ensemble des adresses vulnérables par exposition ou réutilisation de clé. [6]

Dans Ethereum, la vulnérabilité est plus structurelle : l’adresse d’un compte externe est dérivée de la clé publique, la signature permet d’en retrouver cette clé, et changer de clé revient en pratique à changer de compte. [6, 7, 19]

Du côté du consensus, les validateurs Ethereum utilisent des clés BLS ; leurs clés publiques figurent dans les données de dépôt, et une rotation rapide n’est pas simple.

Qui est le plus exposé ? Les vieux portefeuilles Bitcoin en P2PK et les fonds dormants...

Le slogan du « harvest now » se trompe de cible

Le mot d’ordre « collecter maintenant (harvest now), déchiffrer plus tard » désigne une stratégie simple : intercepter aujourd’hui des données chiffrées – même indéchiffrables – en pariant sur des ordinateurs quantiques capables, demain, d’en révéler le contenu. [2]

Mais une blockchain repose d’abord sur des signatures, pas sur le chiffrement de contenus secrets. Le vrai danger n’est donc pas de lire demain une transaction d’hier.

C’est, par inférence, d’observer maintenant, forger plus tard : repérer les clés exposées, attendre la machine adéquate, puis signer à la place du propriétaire. [2, 6]

Cette distinction est décisive. Elle éloigne le fantasme d’une « révélation rétroactive » de toutes les chaînes, et recentre le problème sur l’exposition des clés, la rotation et la gouvernance.

Le remède pèse sur la chaîne

La migration vers le post-quantique a un coût tangible : elle alourdit la chaîne. Elle rajoute de la matière. Les tailles standardisées donnent l’échelle du choc : pour ML‑DSA, les signatures vont de 2 420 à 4 627 octets et les clés publiques de 1 312 à 2 592 octets. [8] Pour SLH‑DSA, les signatures vont de 7 856 à 49 856 octets, avec des clés publiques de 32 à 64 octets. [9]

Or, l’espace en bloc constitue une ressource rare. [22] Une étude sur l’impact des signatures post‑quantiques conclut que, à taille de bloc inchangée, le nombre de transactions par bloc peut devenir de 2 à 32 fois plus faible.

Elle souligne aussi qu’il n’existe pas d’équivalent généralisé au mécanisme actuel de récupération de clé publique qui économise de la place sur certaines chaînes [10]. Plus de bande passante. Plus de stockage. Plus de calcul. Donc, probablement, plus d’avantage pour les gros nœuds. [8, 9, 10]

Ce qu’il faut faire, sans panique

Deux idées doivent être tenues ensemble. Oui, l’alerte est rationnelle. Oui, elle nourrit aussi un marché. CISA demande déjà des feuilles de route fournisseurs, des mises à jour contractuelles et des estimations de coûts ; autrement dit, la migration est aussi une industrie. [2]

Le livre blanc de 2026 lui‑même avertit qu’un excès de peur, ou des estimations non fondées, peut agir comme une attaque de confiance contre l’écosystème. La réponse pertinente n’est ni le déni, ni l’alarmisme. Elle tient en une discipline méthodique. [2, 6, 11]

Trois actions concrètes pourraient être envisagées :

- D’abord, cartographier : inventaire cryptographique, dépendances, matériels durables, clauses fournisseur. [2, 3]

- Ensuite, réduire l’exposition : cesser la réutilisation d’adresses, limiter l’exposition des clés publiques, accélérer la rotation là où elle est possible, notamment côté validateurs. [3, 6, 7]

- Enfin, exiger l’agilité cryptographique : préparer des systèmes capables de changer d’algorithme sans chirurgie lourde, et mesurer franchement le coût de taille, de bande passante et de centralisation avant de promettre une « chaîne quantique » sans contrepartie. [10, 11, 23]

La limite demeure, à ce stade, inchangée : le calendrier réel des machines capables de passer de la preuve de concept à l’attaque à grande échelle : il n’est pas connu.

Sources principales :

- [1] [2] Transition to Post‑Quantum Cryptography Standards ; projet PQC et horizon 2035.|NIST (csrc.nist.gov)

- [3] [5] Demonstration of fault‑tolerant universal quantum gate operations ; portes tolérantes aux fautes sur deux qubits logiques. |Nature (nature.com)

- [4] [24] Roetteler et al. (2017), Quantum resource estimates for computing elliptic curve discrete logarithms ; base historique des estimations ECDLP. | arXiv (arxiv.org)

- [6] [7] Babbush et al. (2026), Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities: Resource Estimates and Mitigations.|ar5iv (ar5iv.org)

- [11] [12] Quantum‑Readiness: Migration to Post‑Quantum Cryptography ; inventaire, fournisseurs, risque « harvest now, decrypt later ». |CISA, NSA, NIST (cisa.gov)

- [8] [9] [10] RFC 9881 / FIPS 204 ; tailles de ML‑DSA. | RFC (rfc-editor.org)

- [19] Documentation des comptes et des clés de validateurs ; EOA, signatures, BLS. |Ethereum.org (ethereum.org)

- [22] Holmes et al. (2023), Impact of post‑quantum signatures on blockchain and DLT systems ; coût en stockage et transactions par bloc. |CEUR-WS (ceur-ws.org)

- [23] Crypto Agility ; nécessité de systèmes capables de changer de primitive sans rupture. |NIST (csrc.nist.gov)