L’IA entre dans la guerre : pourquoi les centres de données deviennent des cibles

Comment la centralisation de l’infrastructure de l’IA rend la société vulnérable aux conflits.

Début avril 2026, une vidéo attribuée par plusieurs médias à l’appareil de communication des Gardiens de la Révolution (IRGC) a menacé de frapper une installation « Stargate » en construction à Abou Dhabi, en présentant des images de localisation (de type satellitaire) et en reliant explicitement la cible à l’infrastructure technologique américaine.

Cet élément – l’existence d’un message public désignant une cible d’infrastructure numérique – est documenté par des médias ; en revanche, l’authentification indépendante (chaîne de publication, commanditaire exact) reste incomplète et OpenAI n’a, à ce stade, ni confirmé ni commenté sur la menace. [3]

Sections principales :

- Le futur ne se construit pas, il s’achète

- Le bluff de la “course mondiale à l’IA”

- Le nerf de la guerre : qui paie décide

- Le vrai pouvoir : les machines qui pensent

- Le goulet d’étranglement invisible

- Le monopole silencieux des États-Unis

- La dépendance technologique est déjà actée

- S’adapter ou disparaître : les règles du nouveau jeu

Dans la région, deux épisodes illustrent la zone grise entre information, attribution et dommage réel.

À Bahreïn, le ministère de l’Intérieur a annoncé qu’un incendie dans une « installation » a été maîtrisé après ce qu’il qualifie d’« attaque iranienne ». Le fait matériel – un incendie – est confirmé par une source officielle.

En revanche, l’identification de l’exploitant (centre de données précis, acteur du cloud) demeure non publiée dans ce communiqué et doit être considérée comme contestée lorsqu’elle est avancée par des récits médiatiques. [1]

À Dubaï, les autorités (Dubai Media Office) ont confirmé un « incident mineur » : des débris issus d’une interception aérienne ont touché la façade d’un bâtiment Oracle à Dubai Internet City, sans blessés.

Ce point est corroboré par des déclarations officielles et relayé par une dépêche AFP ; en revanche, des affirmations antérieures évoquant une frappe directe sur un « data center Oracle » relèvent du disputé, les autorités ayant rejeté ce scénario au profit de la thèse des débris. [2]

Ainsi se dessine une logique nouvelle, presque posthumaine : la cible n’est plus seulement l’État, mais la fonction – l’organe de calcul – et l’incertitude informationnelle devient une munition.

La centralisation du calcul : efficacité industrielle, fragilité stratégique

Stargate s’inscrit dans une course à l’échelle. OpenAI (avec Oracle et SoftBank) décrit ce projet comme une infrastructure d’IA avec une trajectoire annoncée à 500 milliards de dollars et une ambition de l’ordre de 10 gigawatts de capacité électrique cumulée pour ses sites américains. [4]

Ce vocabulaire (gigawatts) appartient d’ordinaire à l’industrie lourde. La comparaison n’est pas anodine : plus le calcul s’industrialise, plus il se concentre, et plus il devient « ciblable » au sens militaire comme au sens économique.

✊ Posthumain n’existe que grâce aux abonnements.

Aucun algorithme. Aucune pub.

❤️ Soutenez-nous aujourd’hui et accédez immédiatement à tous les articles Premium.

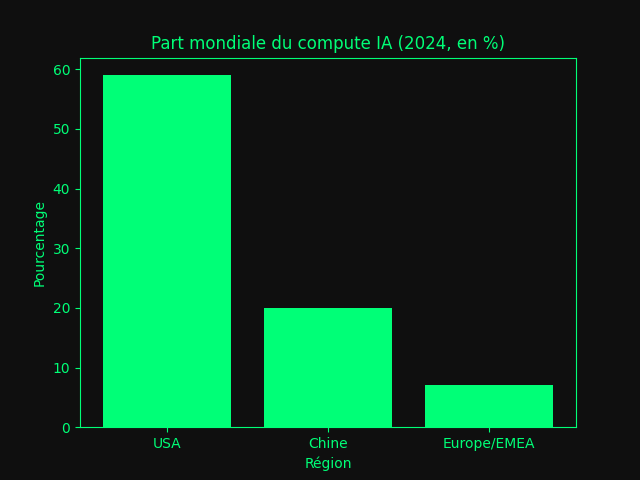

Cette concentration se retrouve aussi dans le cloud. D’après une synthèse de DataCenterDynamics citant Synergy Research Group (Q4 2025), AWS, Microsoft Azure et Google Cloud concentrent à eux seuls 68 % des dépenses mondiales en infrastructures cloud, avec environ 28 % pour AWS, 21 % pour Azure et 14 % pour Google. [5]

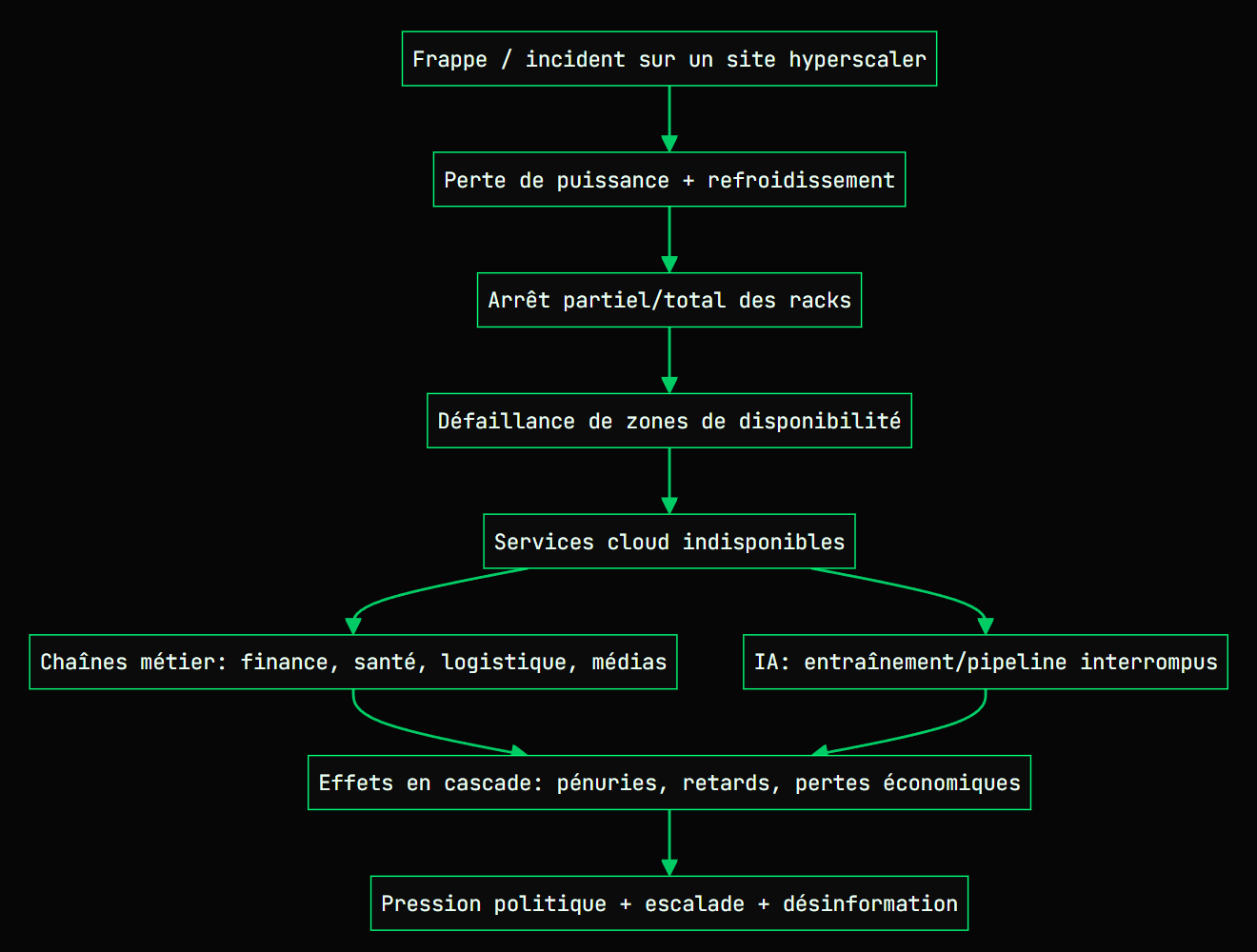

Quand une large part de l’économie — y compris la chaîne de valeur de l’IA — dépend de trois constellations techniques, chaque région « hyperscale » devient un point de pression géopolitique, un objet de chantage, mais aussi un risque systémique en cas d’erreur, de sabotage ou de frappe.

Empreinte matérielle : électricité, eau, sol, chaînes d’approvisionnement

Le mythe du « nuage » se dissipe au contact du réel : celui du réseau électrique. L’Agence internationale de l’énergie (AIE) estime la consommation électrique des centres de données à environ 415 TWh en 2024 (≈ 1,5 % de l’électricité mondiale) et observe une croissance rapide sur les dernières années. [6]

L’AIE anticipe en outre une hausse majeure de la production électrique nécessaire pour répondre à la demande des centres de données au cours de la prochaine décennie (ordre de grandeur approchant le millier de TWh à l’horizon 2030 dans un scénario de référence). [6]

L’eau et le foncier suivent : refroidissement, emprises, infrastructures de raccordement, routes logistiques. Surtout, l’empreinte s’étend aux chaînes d’approvisionnement : semi‑conducteurs, cuivre, aluminium, équipements électriques.

L’AIE souligne que l’essor « IA + data centers » accentue la dépendance en matières premières critiques dont l’offre mondiale est concentrée, donc vulnérable aux ruptures et aux sanctions. [6] Dans cette économie, la rareté n’est pas un accident : c’est une variable stratégique.

Cadre légal et éthique : le piège des objets « à double usage »

Les centres de données et les nœuds cloud sont souvent des objets civils au quotidien (commerce, santé, administration), mais peuvent soutenir des fonctions à portée militaire (renseignement, logistique, modélisation). Ce caractère « double usage » accroît le risque d’erreur et de rationalisation de la violence.

Le droit international humanitaire impose la distinction : les parties à un conflit doivent distinguer civils et combattants, ainsi que biens civils et objectifs militaires, et ne diriger les attaques que contre ces derniers. [7]

L’ICRC rappelle aussi que ces principes s’appliquent aux objets et que la protection des biens civils demeure la règle, y compris lorsque des opérations numériques (cyber) entrent en jeu. [7]

Sur le plan éthique, la question devient vertigineuse : frapper le calcul, c’est potentiellement frapper des services dont dépendent des vies civiles — parfois à distance, parfois sans visibilité immédiate de l’impact.

Alternatives techniques et politiques : décentrer, fédérer, rendre gouvernable

Les architectures edge/fog proposent un rééquilibrage : déplacer une partie du traitement au plus près des usages, au lieu de tout remonter vers quelques cathédrales de calcul. Le NIST définit le fog computing comme une approche distribuée et fédérée, visant notamment à réduire la latence et à mieux gérer l’hétérogénéité et l’échelle. [10]

Mais la réponse ne peut être uniquement technique sans décentralisation institutionnelle. Les politiques dites de « public compute » (capacités publiques ou conditionnelles) cherchent à réduire la dépendance à quelques acteurs privés et à orienter les usages vers l’intérêt général.

L’OCDE met en avant des politiques d’« infrastructures IA publiques » (gouvernance, ressources mutualisées, conditionnalités) ; l’UNDP définit la digital public infrastructure comme un socle de systèmes numériques fondamentaux, appelant une gouvernance robuste. [10]

Enfin, les régulateurs s’attaquent aux déséquilibres de marché par le levier de marché : la Commission européenne a ouvert des investigations sous le DMA sur les services cloud (AWS, Azure), et le Royaume‑Uni (CMA) conclut que la concurrence « ne fonctionne pas bien », pointant concentration et obstacles de bascule. [8, 9]

Modèle centralisé vs alternatives distribuées : tableau comparatif demandé

Le tableau ci-dessous offre un aperçu comparatif des avantages et inconvénients d'un modèle centralisé et décentralisé des infrastructures de centre de données.

| Dimension | Modèle centralisé (hyperscalers, mégacentres) | Alternatives distribuées (edge/fog + calcul public/fédéré) |

|---|---|---|

| Résilience | Forte efficacité, mais points uniques de défaillance et cibles visibles | Moins de points critiques, meilleure tolérance aux chocs locaux |

| Coût | Économies d’échelle, CAPEX massif | CAPEX morcelé, coûts d’intégration/coordination plus élevés |

| Latence | Variable ; parfois élevée selon distance | Souvent meilleure pour usages locaux/temps réel |

| Gouvernance | Concentrée (contrats, dépendances, verrouillage) | Plus gouvernable si standards + transparence + contrôle public |

| Empreinte énergétique | Très concentrée spatialement (réseaux, pics) | Potentiellement plus sobre par localité, mais risque d’inefficacité si mal conçu |

| Déployabilité | Rapide si accès au foncier/énergie, mais blocages de réseau | Progressif, adaptable ; dépend des normes et de l’orchestration |

Propagation systémique : comment une frappe se transforme en crise globale

Recommandations concrètes pour réduire le risque systémique

Il convient de traiter le calcul comme une « infrastructure critique » au sens entier. Premièrement, imposer des exigences de résilience : redondance multi‑régions, plans de reprise testés, architectures dégradées (fonctionnement minimal) et portabilité inter‑fournisseurs pour éviter l’enfermement. [9]

Deuxièmement, créer des obligations de transparence (énergie, eau, incidents majeurs, dépendances de chaîne d’approvisionnement) afin que la société puisse mesurer le risque qu’elle porte. [6, 9]

Troisièmement, investir dans un calcul d’intérêt général : capacités publiques/fédérées, accès conditionnel pour la recherche et les services essentiels, modèles ouverts et gouvernance claire. [10]

Quatrièmement, accélérer les leviers réglementaires contre les barrières de bascule (interopérabilité, clauses contractuelles, coûts de sortie) dans l’esprit des démarches DMA/CMA. [8, 9]

Cinquièmement, intégrer une analyse IHL (International Humanitarian Law) à la gouvernance des infrastructures (cartographie dual‑use, scénarios de dommages civils, protocoles de désescalade), car une architecture vulnérable est une invitation à la violence. [7]

La conclusion s’impose avec une brutale simplicité : si le calcul reste concentré, il continuera d’être traité comme une artère unique. Et toute artère unique, tôt ou tard, est sectionnée.

Sources principales :

- [1] Communiqué du ministère de l’Intérieur de Bahreïn sur l’incendie d’une installation après une attaque iranienne (5 avril 2026). | Qatar News Agency (qna.org.qa)

- [2] Débris d’interception aérienne sur un bâtiment Oracle à Dubai Internet City, pas de blessés (4 avril 2026). | Gulf Today (gulftoday.ae)

- [3] Menace publique visant un site « Stargate » à Abou Dhabi : faits rapportés, attribution médiatique, OpenAI non commentant (6 avril 2026). | The Verge (theverge.com)

- [4] Annonce « Five new Stargate sites » : trajectoire 500 Md$ et 10 GW (2025). | OpenAI (openai.com)

- [5] « Big Three » à 68% (AWS 28%, Azure 21%, Google 14%). | DataCenterDynamics (datacenterdynamics.com)

- [6] Energy and AI : 415 TWh en 2024, projections de demande et enjeux matières premières/énergie (2025, pages analytiques). | IEA (iea.org)

- [7] Droit international humanitaire coutumier : principe de distinction (règles sur civils/objets civils) + note sur la protection des objets (PDF). | ICRC (ihl-databases.icrc.org)

- [8] Investigations DMA sur les services cloud (AWS/Azure) (18 novembre 2025). | Commission européenne (digital-markets-act.ec.europa.eu)

- [9] Cloud services market investigation + résumé de décision finale : concentration, obstacles au changement, remèdes envisagés (2025). | UK CMA (gov.uk)

- [10] Bases techniques et politiques de la décentralisation et de l’infrastructure publique numérique.| NIST SP 800‑191, OCDE.AI, PNUD (csrc.nist.gov)